Twitter está investigando la posible participación de uno de los empleados de la compañía en la violación masiva de la seguridad que afectó a la plataforma. La intrusión fue una de las más grandes en un sitio de redes sociales, y encendió las alarmas de lo que un ataque similar podría significar en las elecciones presidenciales en noviembre próximo.

Después de detectar que los piratas informáticos utilizaron las propias herramientas administrativas de Twitter para perpetrar el ciberataque, la compañía investiga si un empleado fue engañado para entregar sus credenciales o sobornado para cooperar, según The New York Times. La empresa ha reconocido que 130 cuentas se vieron comprometidas, muchas de ellas de alto perfil.

Una advertencia clara

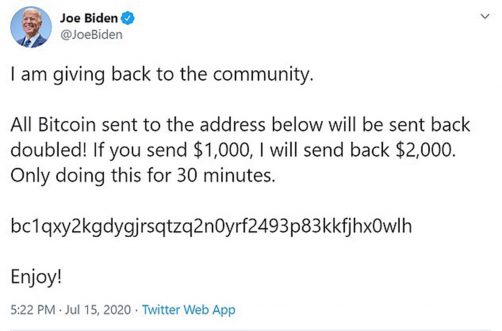

Los piratas informáticos se abrieron paso en el corazón del comando de Twitter. Lograron apoderarse de la administración de las cuentas verificadas de Joe Biden y Barack Obama, entre muchos otros. Esta incursión sirvió como una advertencia de que algunas infraestructuras cruciales, que afectarían las elecciones presidenciales, están mucho menos protegidas de lo que se suponía.

Si los saboteadores se hubieran infiltrado en Twitter el 3 de noviembre en lugar del 15 julio, con el objetivo de revertir las elecciones, las consecuencias políticas podrían haber sido bastante diferentes.

Las falsas advertencias de un brote de coronavirus en circuitos clave podrían tener un impacto incalculable en una votación cerrada. Tuits engañosos de cuentas de organizaciones políticas que dicen que los lugares de votación han sido cerrados pueden generar confusión.

Otro ejemplo podría ser una declaración simulada, desde la cuenta de Joe Biden, de que estaba abandonando la contienda. La idea no es descabellada. Después de todo, los piratas pudieron convencer a los usuarios de que el candidato demócrata les estaba pidiendo invertir en bitcoins.

Los juegos de guerra relacionados con las redes sociales y la interferencia electoral se han llevado a cabo en simulaciones categorizadas realizadas por la División de Seguridad Nacional. La instancia responsable de asegurar las elecciones de 2020. También se han efectuado análisis en el Cibercomando del Departamento de Defensa. Los resultados no se han hecho públicos.

Un peligro siempre presente

Los expertos en seguridad cibernética dicen que una violación similar podría tener consecuencias nefastas. Los atacantes estaban tuiteando desde cuentas verificadas y de influencia global con millones de seguidores.

Los hackers encontraron una debilidad el sistema. Y lograron engañar a los usuarios, hacerles creer que Biden y Obama les habían estado pidiendo donaciones en Bitcoin. Consiguieron que les enviaran más de 120.000 dólares a sus billeteras de criptomonedas. Los piratas revelaron lo fácil que podría ser imitar a voceros altamente efectivos y confiables.

En última instancia, lo importante no es tanto saber cómo lo hicieron. El punto central es tuvieron éxito, dijo Christopher Krebs, quien dirige la Compañía de Infraestructura y Seguridad Cibernética en la División de Seguridad Nacional.

Influir en una elección requiere piratear los programas de los votantes o piratear los cerebros de los votantes. La violación a la seguridad de Twitter demostró ser una estrategia eficaz para lograr lo último, explicó Krebs. El ensayo es «la forma más factible y más rentable» para montar un ataque.

Muchas celebridades, políticos y líderes empresariales a menudo usan Twitter como una plataforma pública para hacer declaraciones. El presidente Donald Trump, por ejemplo, la utiliza regularmente para publicar sobre asuntos nacionales y geopolíticos. Su cuenta es seguida de cerca por los medios, analistas y gobiernos de todo el mundo.

La Casa Blanca afirmó que su cuenta estaba a salvo y que la violación de la seguridad de twitter no la puso en peligro.

Investigación en curso

La artimaña contra Twitter incluyó tuits falsos de Obama, Biden, Mike Bloomberg. También de varios multimillonarios tecnológicos, incluido el CEO de Amazon, Jeff Bezos; el cofundador de Microsoft, Bill Gates; y el CEO de Tesla, Elon Musk. Las celebridades Kanye West y su esposa, Kim Kardashian West, fueron igualmente pirateadas.

El FBI investiga los ataques y supone que las cuentas de alto perfil «parecen haber sido comprometidas para perpetuar el fraude de criptomonedas».

Twitter declaró que el ataque afectó unas 130 cuentas. Pero no todas se usaron para publicar mensajes de estafa solicitando transferencias de Bitcoin a una billetera controlada por los piratas informáticos. La empresa aseguró que continúa evaluando si los datos no públicos relacionados con las cuentas objetivo se vieron comprometidos.

Ingeniería social

Twitter ha dicho que los piratas informáticos usaron «ingeniería social» para atacar a algunos de los empleados de la compañía y luego obtuvieron acceso a las cuentas. El término se refiere a aprovechar la naturaleza humana a través de la manipulación psicológica. Puede referirse a engañar a las personas para que descarguen software malicioso o comprometerlas ofreciendo algo a cambio de información. Twitter no reveló cómo se comprometieron sus empleados.

Como reacción a la violación de su seguridad, Twitter eliminó rápidamente los tuits y bloqueó las cuentas para investigar. En el proceso, evitó que los usuarios verificados enviaran tuits durante varias horas.

Credibilidad en entredicho

«Si recibe un tweet de una cuenta verificada, perteneciente a una persona conocida y por lo tanto confiable, ya no puede asumir que realmente es de ellos», dijo Michael Gazeley, director gerente de la firma de seguridad cibernética Network Box.

Twitter enfrenta una batalla cuesta arriba para recuperar la confianza de la gente. Para empezar, necesita determinar exactamente qué cuentas fueron pirateadas y mostrar que las vulnerabilidades han sido reparadas, dijo Gazeley.

«Si los empleados clave de Twitter fueron engañados, en realidad es un problema serio de ciberseguridad en sí mismo. «¿Cómo puede una de las plataformas de redes sociales más utilizadas del mundo tener una seguridad tan débil, desde una perspectiva humana?»

Otros peligros

Rachel Tobac, CEO de Socialproof Security, dijo que la violación parecía estar motivada en gran medida por razones financieras. Pero un ataque de este tipo podría causar consecuencias más graves. «¿Te imaginas si se hubieran apoderado de la cuenta de un líder mundial y tuitearan una amenaza de violencia al líder de otro país?», preguntó Tobac.

Dijo que las compañías pueden protegerse contra estos ataques reforzando la autenticación de múltiples factores, donde los usuarios tienen que presentar múltiples pruebas antes de que se les permita iniciar sesión en un sistema.

El caso de esta semana sigue a una investigación federal del año pasado de dos ex empleados de Twitter acusados de espiar a los usuarios del gobierno saudí.

Lea también: